Nhóm tống tiền mạng mới được theo dõi mang tên Mad Liberator đang nhắm vào người dùng AnyDesk bằng cách sử dụng màn hình cập nhật Windows giả để che giấu hoạt động đánh cắp dữ liệu. Hoạt động của nhóm này xuất hiện vào tháng 7, và dù chưa có báo cáo về việc mã hóa dữ liệu, họ tuyên bố sử dụng các thuật toán AES/RSA để khóa tệp.

Phương thức tấn công

Cuộc tấn công bắt đầu khi Mad Liberator thiết lập kết nối trái phép với máy tính qua ứng dụng AnyDesk, thường được các đội ngũ IT sử dụng để quản lý hệ thống doanh nghiệp. Cách nhóm này chọn mục tiêu vẫn chưa rõ ràng, nhưng có thể họ thử các ID kết nối AnyDesk ngẫu nhiên cho đến khi được chấp nhận.

Chiến thuật đánh lạc hướng tinh vi

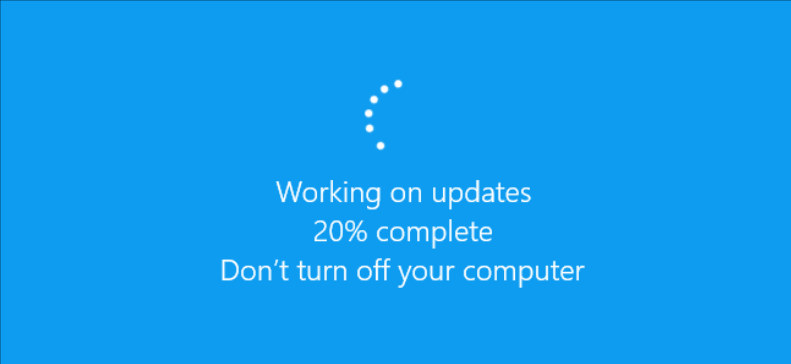

Khi kết nối được thiết lập, nhóm tội phạm tải một tệp nhị phân có tên "Microsoft Windows Update" lên hệ thống, hiển thị màn hình cập nhật giả nhằm đánh lạc hướng nạn nhân. Trong khi nạn nhân bị phân tâm, Mad Liberator sử dụng công cụ File Transfer của AnyDesk để đánh cắp dữ liệu từ tài khoản OneDrive, các chia sẻ mạng và bộ nhớ cục bộ. Nhóm này còn vô hiệu hóa bàn phím của nạn nhân để tránh bị gián đoạn trong quá trình đánh cắp dữ liệu.

Thủ đoạn tống tiền và đe dọa

Mad Liberator để lại ghi chú đòi tiền chuộc trên các thư mục mạng để đảm bảo nạn nhân nhận thấy. Nhóm này tuyên bố trên trang web darknet của họ rằng họ sẽ liên hệ với các công ty bị xâm nhập, đề nghị giúp khắc phục vấn đề bảo mật và khôi phục tệp đã bị mã hóa nếu yêu cầu tiền chuộc được đáp ứng.

Nếu nạn nhân không phản hồi trong vòng 24 giờ, tên của họ sẽ bị công khai trên cổng tống tiền. Sau năm ngày kể từ khi tối hậu thư được đưa ra, nếu không có thanh toán, tất cả các tệp bị đánh cắp sẽ được đăng tải công khai. Trên trang web của Mad Liberator hiện đã liệt kê chín nạn nhân.